A governação da identidade e do acesso responde aos principais desafios dos centros de dados.

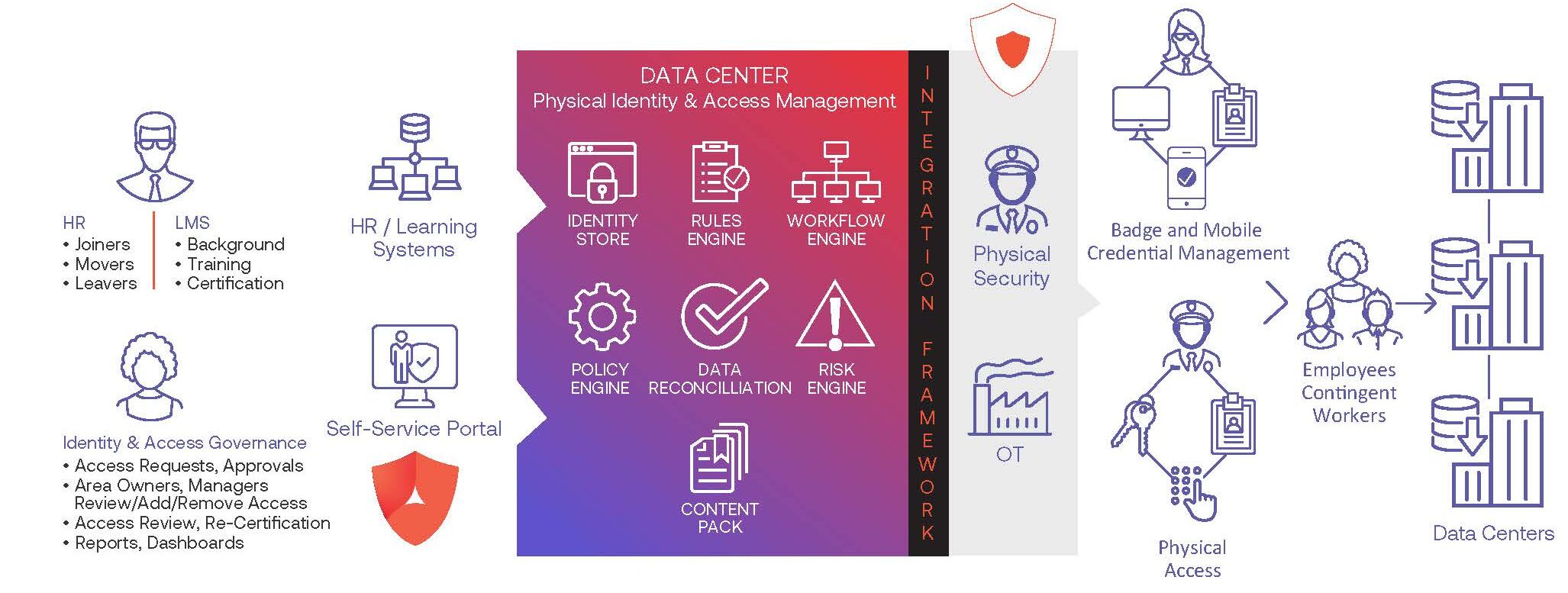

Para esta infraestrutura sensível, apenas uma solução convergente de Ciber/TI, Segurança Física e OT pode fornecer uma proteção crítica e medida.

Assuma o controlo da segurança do seu centro de dados segurança do centro de dados.

Os centros de dados são as jóias da coroa de uma empresa. À medida que as empresas se transformam digitalmente e o tráfego IP global aumenta, os centros de dados tornaram-se o centro nevrálgico operacional de uma organização. Trata-se de um ambiente de infraestrutura crítica que precisa de ser altamente protegido - e requer uma estratégia tridimensional de GRC (Governance Risk Compliance) e de segurança que abranja as disciplinas de Cyber/IT, Segurança Física e OT.

Os centros de dados são ambientes complexos que alojam mais do que sistemas e tecnologias e, como tal, também fazem parte do centro de custos de uma empresa. Se um servidor for danificado ou fizer parte de uma ameaça maliciosa ou de uma aquisição cibernética por alguém de fora ou de dentro, isso pode significar uma perda devastadora para a continuidade do negócio, para a reputação da empresa e até mesmo para a rentabilidade atual. As violações ou outros comprometimentos do centro de dados também podem ter consequências drásticas para a empresa, sob a forma de coimas regulamentares substanciais ou danos monetários.

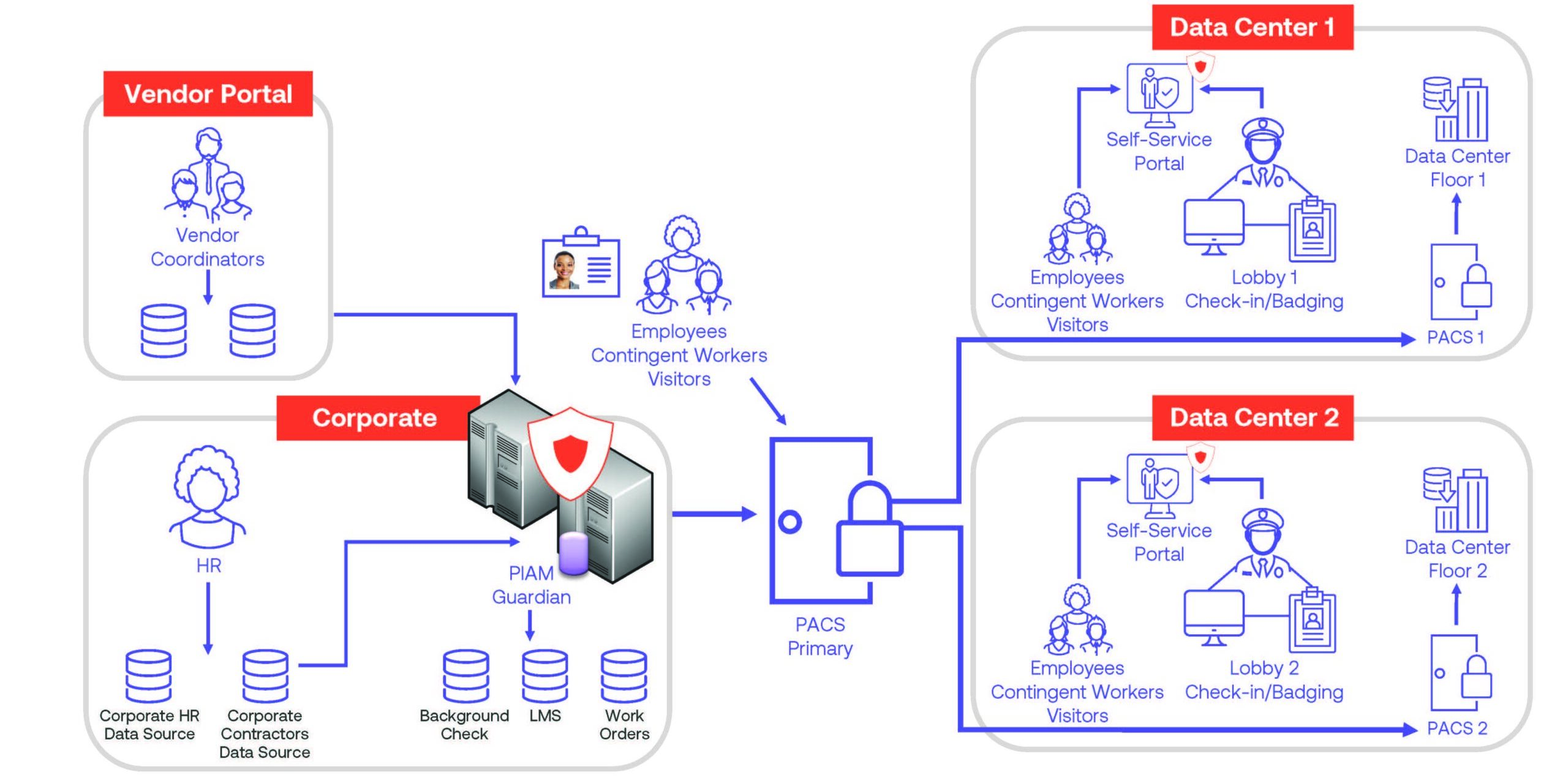

Controlar quem tem acesso - e determinar com precisão quanto - através de um serviço completo e automatizado de gestão de identidade, acesso e visitantes é um componente essencial de organizações de segurança de centros de dados eficazes. Cada um deles tem diferentes funcionários, contratantes, empregados, visitantes e até famílias e meios de comunicação que entram no espaço. Todos precisam de ser controlados e contabilizados com precisão num registo histórico que cumpra os requisitos de conformidade e de conformidade regulamentar. Quando são utilizados sistemas díspares e métodos manuais para fornecer identificação e notificações de trabalho, o processo torna-se moroso e propenso a erros. Isto também pode levar a que as credenciais existam para além do período de tempo pretendido, colocando potenciais riscos de segurança adicionais e comprometimento.

Visitas ao centro de dados e acesso temporário.

Com o Alert Enterprise Guardian, as visitas ao centro de dados e o acesso temporário podem ser configurados de acordo com a duração e o tipo de trabalho.

Os portais self-service, para gestores, proprietários de áreas e mesmo contratantes, reduzem a carga de apoio ao pessoal de segurança que lida com a população de identidade. A integração em tempo real com sistemas de RH e bases de dados de contratantes apoia ainda mais as políticas de segurança e os fluxos de trabalho automatizados.

Mais seguro com os seus sistemas actuais.

- Carregamento em massa e gestão de múltiplos pedidos de acesso

- Gerir os pedidos de eventos de grupo e os controlos de retorno de visitantes para a imprensa, família ou eventos

- Anular o acesso em caso de emergência, problema de segurança ou proteção

- Processos de acesso de segurança auditáveis

- Processos de elaboração de relatórios de conformidade regulamentar

- O relatório detalhado de excepções identifica discrepâncias entre o PIAM e o PACS, assinalando e destacando eventos

- Acesso do fornecedor para notificação de ordens de trabalho

- Validação da formação através da integração com o LMS antes de permitir o acesso

De acordo com o Relatório Anual de Cibersegurança da Cisco de 2018, quase metade do risco de segurança que as organizações enfrentam resulta do facto de terem vários fornecedores e produtos.

A convergência da segurança é a resposta: identidades digitais integradas, automatizadas e universais implementadas em sistemas de TI, segurança física e OT. As soluções tridimensionais de GRC e segurança identificam e reduzem os riscos, colmatam as lacunas de segurança e aplicam ativamente regras, políticas e processos em toda a empresa.

Em vez de depender de diferentes sistemas e processos para submeter, monitorizar e aprovar o acesso, tudo acontece em conjunto com uma solução convergente - com todos os movimentos, acessos e saídas registados e controlados.

As soluções de segurança para centros de dados têm de gerir sem problemas todas as categorias de identidades, incluindo funcionários, contratantes, fornecedores e visitantes. Assim como uma solução de gestão de visitantes orientada por dados e inteligência para rastrear as especificidades de toda a população. Com o Alert Enterprise, as empresas podem aplicar um conjunto padrão de políticas de segurança em todos os seus centros de dados, assegurando que todos os dados estão seguros e que a integridade operacional de toda a empresa é mantida.

O software de gestão de visitantes pré-integrado com os sistemas de controlo de acesso físico (PACS) estende o mesmo nível de proteção aos visitantes, impondo a aprovação do pedido antes de conceder o acesso através do motor de fluxo de trabalho de classe empresarial. Acrescente-se o facto de as plataformas estarem agora integradas com a tecnologia Identity Intelligence alimentada por IA - e os utilizadores podem realizar análises de risco antes de concederem acesso para ajudar a proteger proactivamente contra ameaças internas.

O que os centros de dados precisam.

A plataforma Alert Enterprise permite aos centros de dados automatizar e controlar exatamente quem tem acesso a que activos críticos. Os benefícios incluem:

- Apresentação e registo de pedidos por autosserviço para contratantes, fornecedores e visitantes

- Segurança melhorada através do acompanhamento de todos os pedidos de acesso e aprovações num sistema centralizado

- Aplicação automatizada de políticas para formação e certificação, integrando-se diretamente com os Sistemas de Gestão da Aprendizagem

- Sistemas de Controlo de Acesso Físico (PACS) pré-integrados para fornecer cartões de acesso temporário ou crachás com datas de validade pré-atribuídas e a capacidade de rastrear locais acedidos dentro do centro de dados

Gestão de visitantes e de passes temporários - Arquitetura da solução

As vantagens das soluções automatizadas e convergentes de identificação e acesso para centros de dados são evidentes:

- Balcão único para registo de visitantes de grupos, aprovações e aprovisionamento a pedido de controlos de acesso

- Automatização do registo de visitantes de conferências/eventos

- Capacidade de carregar ficheiros únicos com milhares de visitantes

- Interface única para registos fáceis, check-ins, check-outs, visitas modificadas e emissão de crachás

A diferença da Alert Enterprise.

O Alert Enterprise oferece os seguintes benefícios e funcionalidades aos centros de dados e a outros mercados verticais:

- Uma identidade digital comum que elimina as lacunas entre as disciplinas lógicas e físicas

- Capacidade de mapear e automatizar os direitos de acesso físico com base em factores específicos como a localização, o estatuto profissional, o nível de ameaça e o estado de conformidade

- Integração e desinstalação automatizadas com pedido e aprovação electrónicos

- Registo de acesso físico centralizado, check-in self-service, revisão de acesso e plataforma de emissão de bilhetes de autorização

- Ferramentas robustas de relatório e auditoria simplificam a revisão de identidades de acesso físico, atribuições de acesso e eventos associados, para além de respostas automatizadas

- Permite à segurança física reafectar e realinhar os recursos humanos internos e, em certa medida, eliminar os recursos humanos externos para a gestão manual do acesso à identidade

- Integra-se com vários PACS (existentes e futuros), permitindo à organização adiar a infraestrutura física dispendiosa e a normalização do software

Vamos transformar-nos.

Pense: em breve, poderá estar a funcionar com a mais recente automatização de segurança. Preparado?