O acesso rege o panorama da segurança.

Todos os atacantes a querem, e todos os empregados a têm. Está na altura de acabar com os silos entre os RH, TI, OT e segurança física e manter a identidade no centro da sua estratégia de gestão do acesso físico. Irá criar uma experiência mais agradável para os funcionários e aumentar a produtividade de todos no trabalho.

Aceder a todos os benefícios.

- Eliminar discrepâncias entre as identidades físicas e digitais dos funcionários

- Introduzir ou simplificar a introdução de distintivos dentro e fora dos espaços de trabalho físicos

- Mantenha o controlo sobre quem vai onde - e quando - com a automatização da segurança

- Criar uma experiência de acesso ao espaço de trabalho segura e sem atritos, desde a contratação até à reforma

- Capacitar os empregados com opções de autosserviço

- Reduzir o número de pedidos de ajuda para a segurança física

- Automatizar tarefas manuais, de trabalho intensivo e propensas a erros

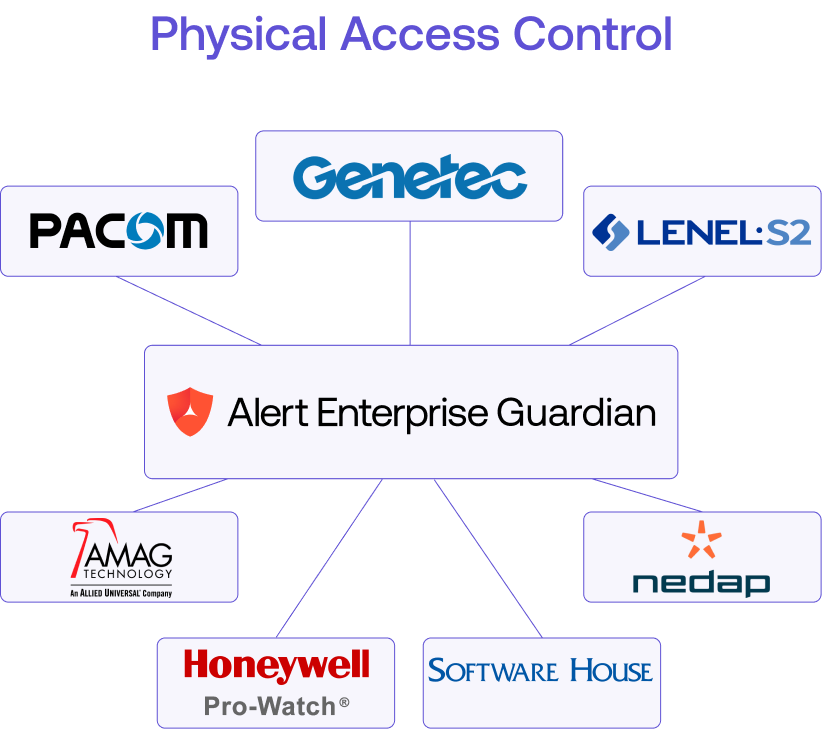

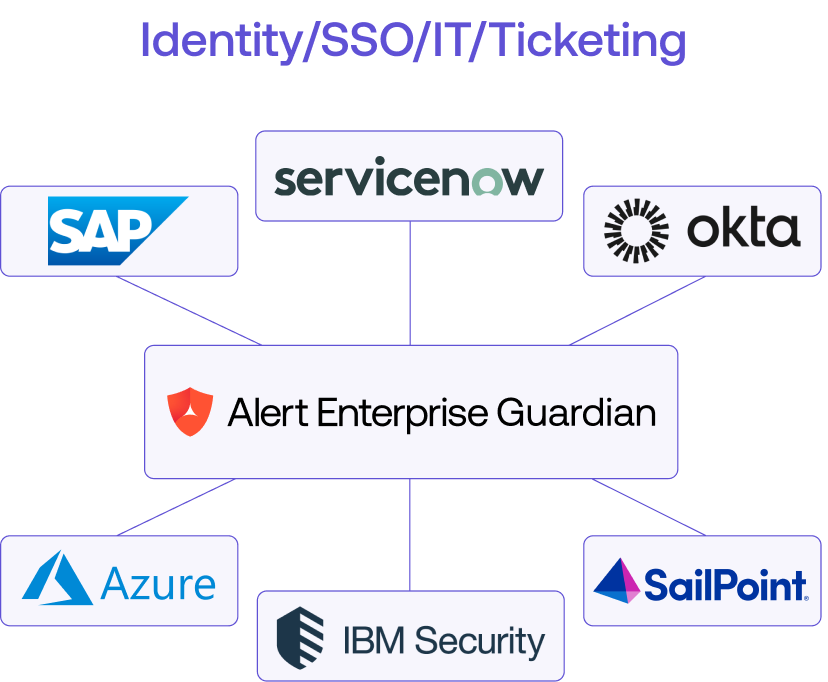

- Utilize os seus sistemas existentes para implementar as nossas soluções

- Redirecionar os empregados para trabalhos de maior valor

Ignorar a integração personalizada.

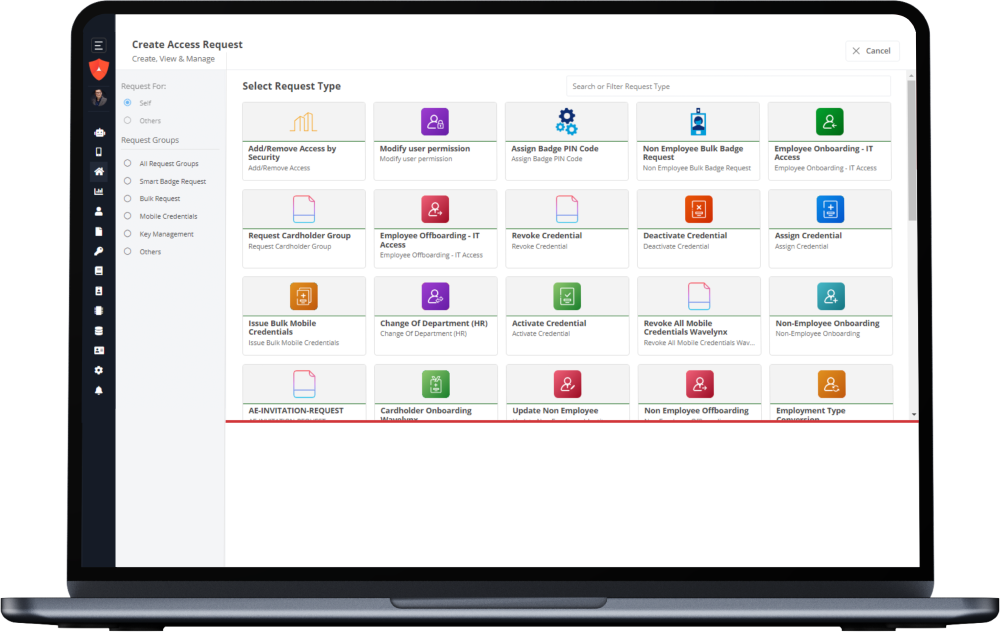

Precisa de começar a trabalhar rapidamente? Com conectores prontos a utilizar para os principais PACS, RH e sistemas de TI, como o Active Directory, não tem de se preocupar com codificação adicional ou revisão da sua infraestrutura.

Unificar e otimizar a sua experiência de acesso.

A nossa plataforma de convergência é totalmente adaptável para se adequar às necessidades da sua organização. E com estas capacidades intuitivas e integradas, estará a caminho de espaços mais inteligentes e seguros num instante.

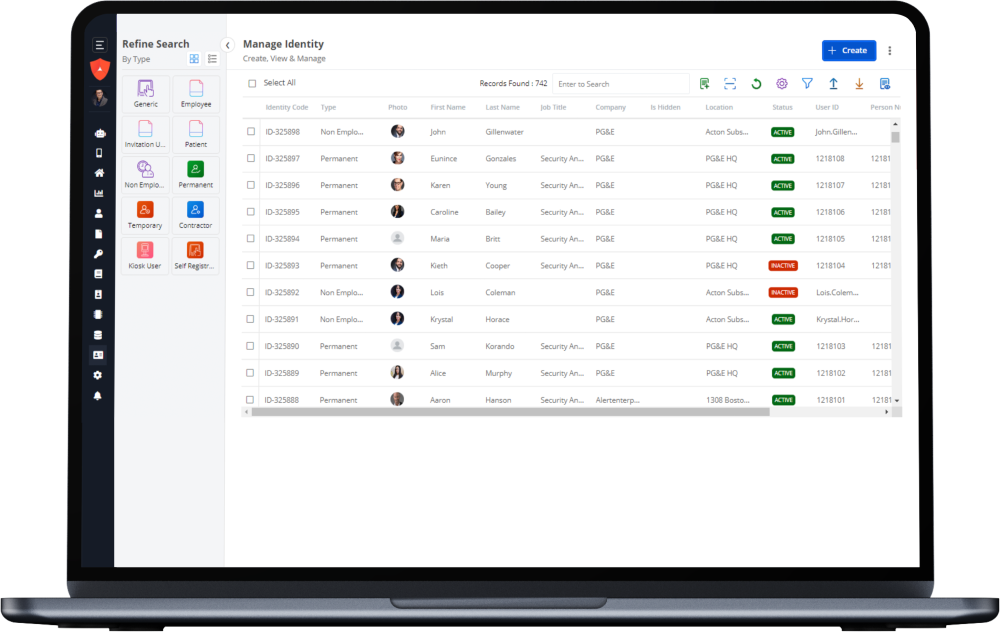

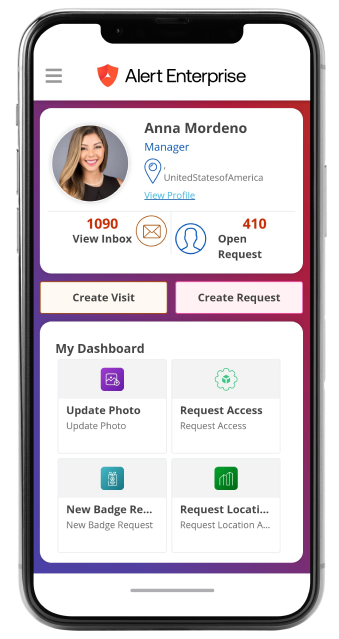

<span data-metadata=""><span data-buffer="">Abordagem centrada no utilizador

Com a nossa configuração de arrastar e largar e operação com um clique, damos prioridade à personalização e conveniência na nossa plataforma com pouco ou nenhum código.

<span data-metadata=""><span data-buffer="">Experiência óptima do utilizador

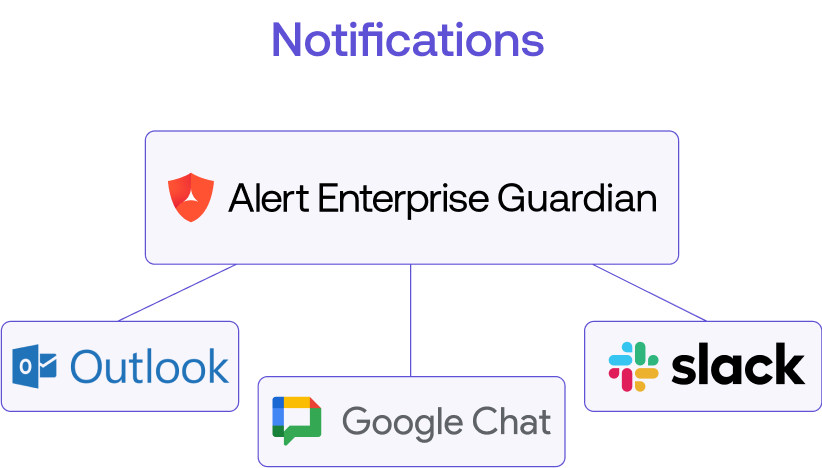

A nossa plataforma foi concebida a pensar no utilizador, integrando-se no seu ambiente para interacções intuitivas e sem falhas.

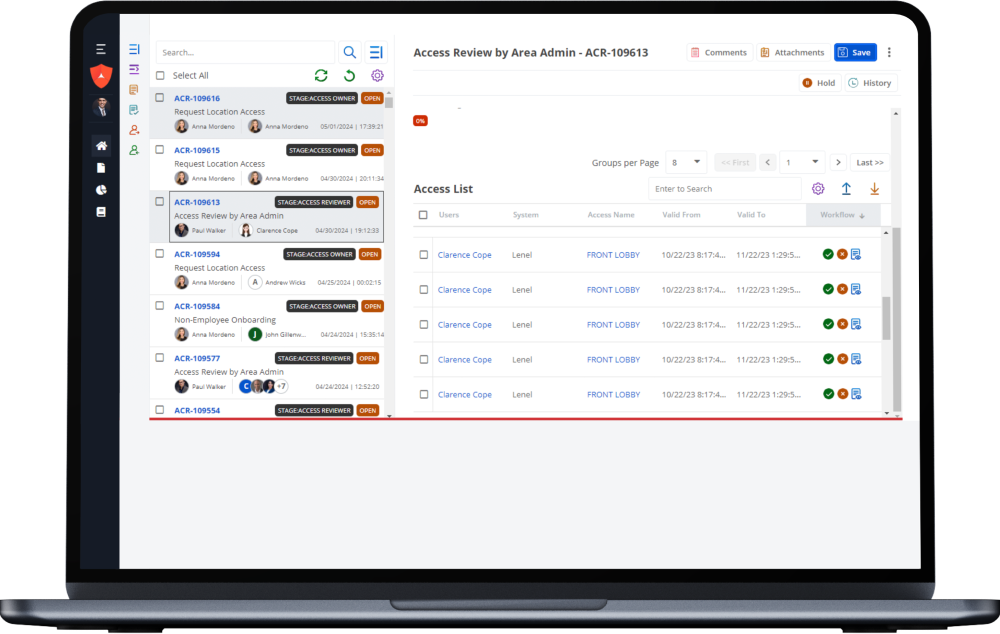

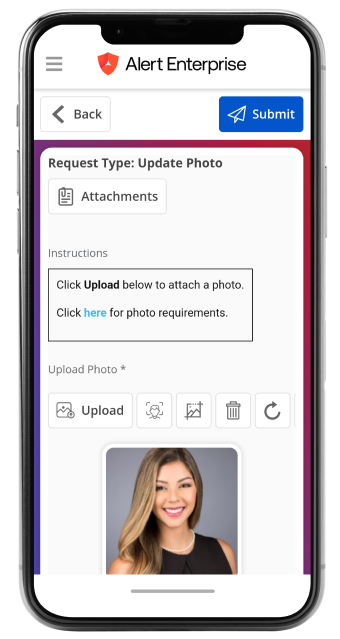

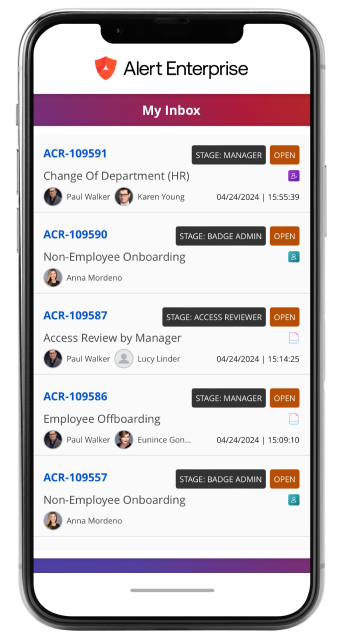

<span data-metadata=""><span data-buffer="">Gestão de acesso self-service

Capacite a sua equipa com ferramentas fáceis de utilizar e serviços automatizados que transformam os fluxos de trabalho diários.

<span data-metadata=""><span data-buffer="">Design de IU para dispositivos móveis

Adopte uma abordagem móvel, permitindo que tanto os seus funcionários como os visitantes acedam facilmente (e de forma segura) a áreas autorizadas, façam o check-in e apresentem os formulários necessários - tudo a partir dos seus dispositivos pessoais.

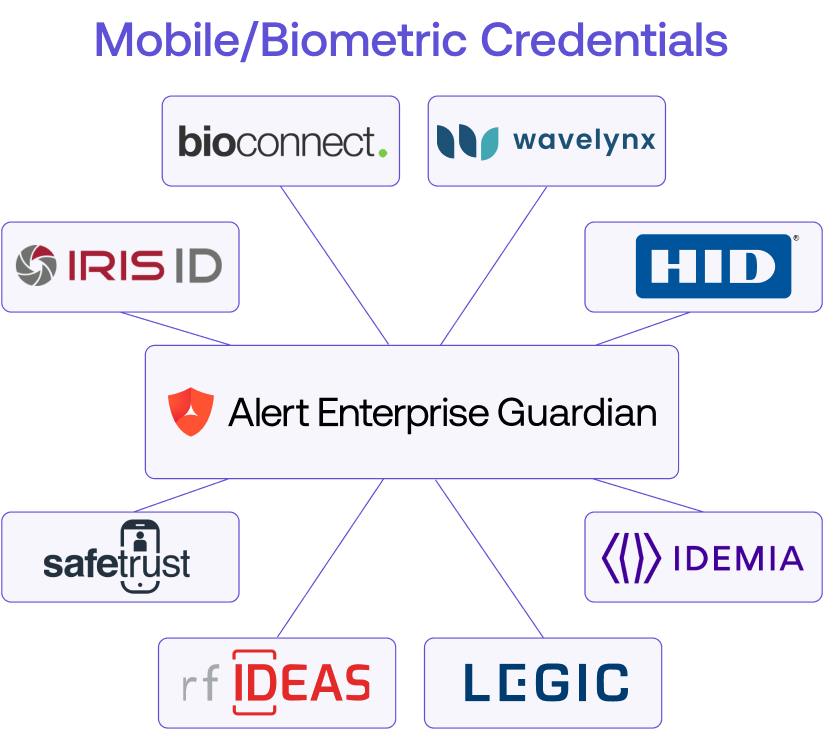

Carteira NFC Credenciais móveis

Substitua os cartões de acesso físicos de plástico por uma alternativa mais inteligente e conveniente, diretamente na Apple, Samsung e Google Wallet.

A prenda que não pára de dar. Descubra mais benefícios para o seu...

- Antes da Alert Enterprise

- Após o Alert Enterprise

- O gestor envia manualmente um pedido por correio eletrónico para a configuração do crachá e do acesso de um novo funcionário, sem conhecimento do estado da formação ou de outros pré-requisitos.

- Informa automaticamente os gestores de novas contratações e atribui acesso com base em funções, alinha pré-requisitos e cria itens de trabalho para o gabinete de identificação.

- Se for necessário acesso adicional para casos de utilização específicos, o acesso deve ser solicitado como exceção. Ah, e sem visibilidade do perfil de acesso da sua equipa.

- O portal de auto-atendimento permite um processo padronizado para solicitar, aprovar e garantir a aplicação de políticas (SODs, transferências, formações, segurança) e atribuições de acesso - com visibilidade dos dados de acesso da equipa.

- Pós-apresentação: A ausência de informação sobre a conclusão do processo conduz a erros e à duplicação de trabalho.

- Visão da pista de auditoria e do fluxo de trabalho; integração com os sistemas de RH, PAC, formação e controlo de segurança.

- Processo complexo e manual para a integração, gestão contínua e desvinculação de contratantes.

- Portal para integrar contratantes e fornecedores com crachás, acesso e aplicação de políticas - além de notificações para expiração de crachás/acesso/formação.

- Primeiro, o proprietário da instalação solicita manualmente à equipa de segurança informações sobre quem tem acesso e, em seguida, contacta o gestor para saber porquê.

- Pods de proprietário de instalações/áreas de autosserviço: Visibilidade de quem tem acesso e onde, com conhecimento do perfil de identidade e do histórico de acções.

- As aprovações offline baseadas em correio eletrónico/ticket são mantidas em sistemas separados e isolados.

- Aprovações automatizadas baseadas no fluxo de trabalho com pré-requisitos integrados num único local.

- Separar os tópicos de acompanhamento das equipas de formação e das equipas de conformidade para garantir a adesão à segurança e à conformidade.

- Elimina a redundância e simplifica a comunicação com gestão centralizada da identidade, pista de auditoria e verificações de conformidade/políticas.

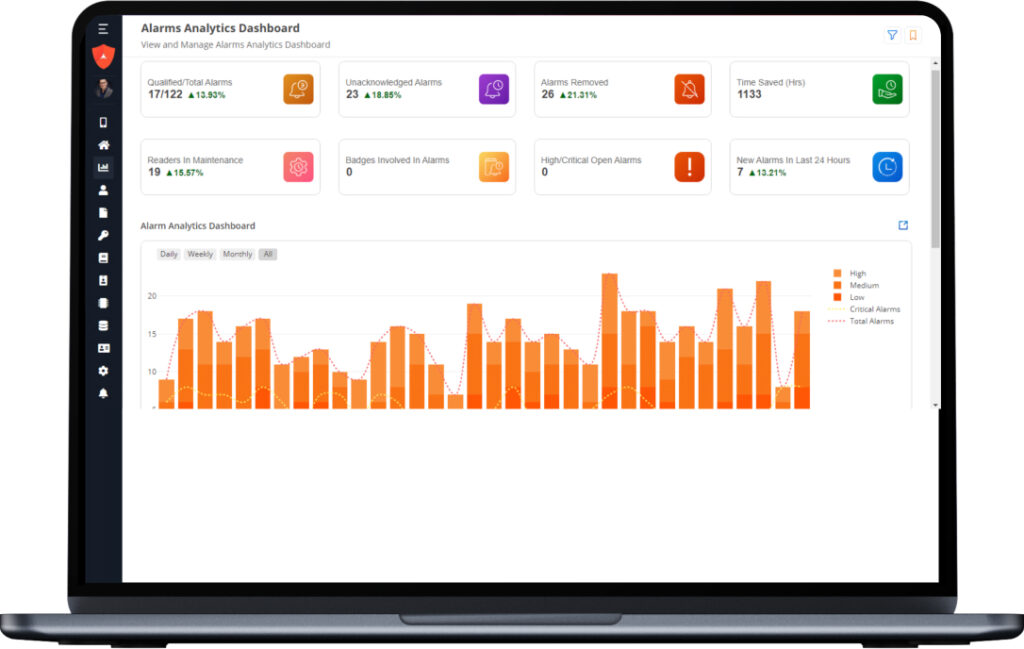

- Grande dependência das equipas de segurança para a elaboração de relatórios, dash-boarding, governação e atestados de acesso - com visibilidade limitada do perfil de identidade.

- Não depende de equipas de segurança; os sistemas são integrados/automatizados, com notificações atempadas, criação/monitorização de tarefas e escalonamentos.

- Confiar na equipa de segurança para correlacionar os percursos de movimento com os incidentes e fornecer dados sobre a população.

- Autosserviço: Relatórios detalhados e quase em tempo real sobre o uso de crachás para correlação e rastreamento de incidentes.

- Processo manual para manter a conformidade e a aplicação da política.

- Controlos integrados no sistema para aplicar PROACTIVAMENTE os requisitos de conformidade e de política.

- mão de obra intensiva, com atrasos na identificação de eventuais Separação de funções (SOD) e acesso de alto risco, que se encontram normalmente nos postos de trabalho.

- Regras definidas incorporadas e processos de fluxo de trabalho para automatizar qualquer Separação de funções (SOD)combinação tóxica ou de alto risco contra acesso novo/existente.

- Dependência de outras equipas para consumir/alinhar/correlacionar a conformidade e comunicar incidentes de segurança.

- Visão centralizada de todos os processos relacionados com o acesso, com verificações de conformidade e políticas, pistas de auditoria, aprovações e conformidade.

O que está a acontecer na gestão de acesso unificado?

Vamos abrir portas.

Entrar no edifício nunca foi tão importante-ou complicado. Vamos lá simplificar com cibernética–soluções físicas que utilizam os sistemas de que já dispõe.