A segurança é de extrema importância no contexto dos cuidados de saúde, para que tanto os doentes como o pessoal possam centrar a sua atenção na melhoria dos resultados clínicos. Infelizmente, os visitantes muitas vezes são um fator contribuinte para incidentes de segurança - e a carga sobre os profissionais de saúde aumentou exponencialmente desde o início da pandemia. Vamos analisar o estado atual da segurança nas instituições de saúde e como uma abordagem automatizada e ciberfísica pode ajudar a eliminar o incómodo administrativo e fortalecer os protocolos de segurança.

A prestação de cuidados de saúde de qualidade é um esforço conjunto que requer uma estreita cooperação entre redes de prestadores, hospitais, especialidades médicas, bem como serviços laboratoriais e de testes. Acrescente-se a isto a dimensão da gestão de prescrições médicas, da cadeia de distribuição da indústria farmacêutica e da farmácia comunitária. Os sistemas de gestão de reclamações e entregas para seguradoras de saúde, HMOs e PMOs precisam de ter acesso aos registos médicos.

A informação relativa ao paciente deve chegar sem problemas a todas as organizações de entrega de serviços e seguradoras de saúde. Regulamentação como a HIPAA e os melhores quadros para boas práticas na indústria como a HITRUST, exigem que os prestadores de cuidados de saúde primários não só protejam fortemente a privacidade do paciente, mas também assumam a responsabilidade pela aplicação das mesmas normas em matéria de segurança e proteção, diligência devida aos seus parceiros prestadores.

O custo para operar sistemas em silos existentes é caro e cheio de riscos. A Alert Enterprise oferece uma plataforma unificadora única com um objetivo duplo:

$7,500

Consiga uma implementação ativa com um mecanismo de regras configurável e automatize a gestão da conformidade. Cumpre os requisitos das normas HIPAA, TSA, NERC CIP e muito mais.

$1,5 milhões

O valor que a organização poderá pagar por ano, por constatação relacionada a violações de conformidade HIPPA.

$5 milhões

O valor que a organização deverá pagar no caso de uma violação de conformidade da SOX.

$ 7,35 milhões

O custo médio de uma violação de dados PCI, PHI, PII, etc. devido a ataques informáticos maliciosos ou criminosos, ataques internos, erros do sistema ou erros humanos. - Investigação do Ponemon Institute, 2017

$ 8,78 milhões

O custo total médio de ameaças internas e funcionários e contratados irresponsáveis ou negligentes é a causa principal da maioria dos incidentes. -Investigação do Ponemon Institute, 2018

$10 milhões

Embora o custo total seja desconhecido, dependendo do tipo de violação, uma empresa prestadora de cuidados de saúde pode correr o risco de perder negócios existentes e novos negócios se a sua reputação ligada à proteção de dados for prejudicada.

Centenas de pontos de acesso, milhares de funcionários e dezenas de organizações fornecedoras de serviços constituem a empresa de cuidados de saúde alargada. A determinação do risco para esta vasta empresa envolve a gestão de funções e de acessos críticos para cada uma delas. Os funcionários ou contratantes têm a formação e a certificação adequadas para aceder a informações de saúde pessoais? Salvaguardar informações pessoais confidenciais sobre saúde e finanças significa também controlar quem tem acesso físico aos registos. O acesso ao crachá e o acesso ao sistema dos empregados que cessaram funções foi desativado na altura certa?

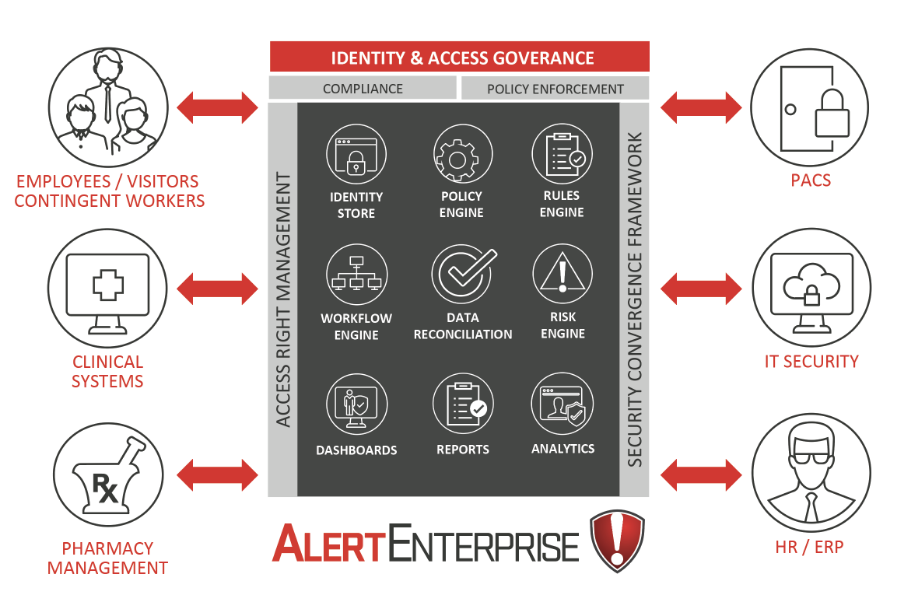

O software Alert Enterprise permite a integração em tempo real da Administração de Identidade com aplicações de Controlo de Acesso Físico e de Recursos Humanos. A abordagem de segurança convergente automatiza a conformidade e a aplicação de políticas, ajudando-o a validar automaticamente as verificações do historial dos funcionários, as formações e certificações, a autorização para visualizar as informações referentes ao paciente e outros serviços do fornecedor.

O Alert Enterprise oferece tudo, desde novas perspectivas de dados a processos de fluxo de trabalho e painéis de controlo inteligentes, integrando-se simultaneamente com vários sistemas de controlo de acesso físico (PACS), sistemas ERP, sistemas de RH, gestão de registos de pacientes, sistemas clínicos, sistemas de gestão de farmácias e outras aplicações críticas existentes em hospitais e outros ambientes de cuidados de saúde.

Identificar os riscos por si só não é suficiente. As organizações precisam de se certificar de que estão a ser tomadas medidas diretas para mitigar os riscos. A Alert Enterprise automatiza a correção e ajuda-o a analisar os riscos e a visualizar os caminhos para correção antes de tomar medidas. Os analistas comerciais, as equipas de segurança de TI e de segurança física podem colaborar visualmente e implementar os passos seguintes - que podem incluir a revisão de risco correlacionado de recomendações para os funcionários selecionados e a remoção do acesso físico a determinadas partes das instalações ou do acesso ao sistema a determinadas aplicações que contenham dados sensíveis.

A equipa, os pacientes e os visitantes da sua instituição agradecem.

Na Alert Enterprise, a confiança está no centro de tudo o que fazemos. Reunimos pessoas, processos, dados e tecnologia numa verdadeira convergência de segurança.

© Copyright 2025 Alert Enterprise, Inc. Todos os direitos reservados.

Política de Privacidade | Mapa do Site